题目内容

(请给出正确答案)

题目内容

(请给出正确答案)

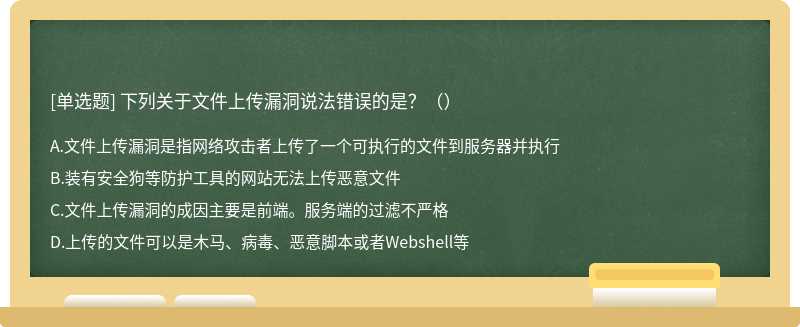

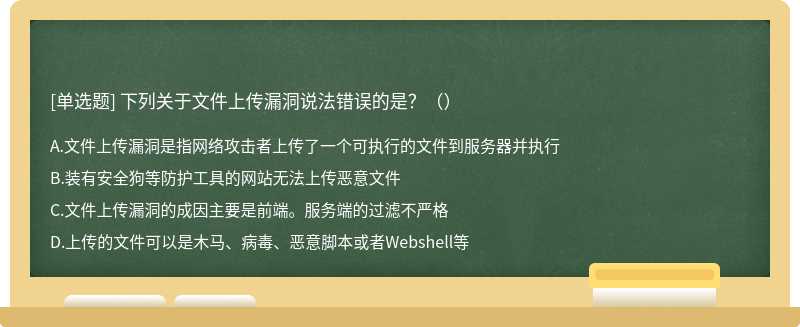

下列关于文件上传漏洞说法错误的是?()

A.文件上传漏洞是指网络攻击者上传了一个可执行的文件到服务器并执行

B.装有安全狗等防护工具的网站无法上传恶意文件

C.文件上传漏洞的成因主要是前端。服务端的过滤不严格

D.上传的文件可以是木马、病毒、恶意脚本或者Webshell等

题目内容

(请给出正确答案)

题目内容

(请给出正确答案)

A.文件上传漏洞是指网络攻击者上传了一个可执行的文件到服务器并执行

B.装有安全狗等防护工具的网站无法上传恶意文件

C.文件上传漏洞的成因主要是前端。服务端的过滤不严格

D.上传的文件可以是木马、病毒、恶意脚本或者Webshell等

更多“下列关于文件上传漏洞说法错误的是?()”相关的问题

更多“下列关于文件上传漏洞说法错误的是?()”相关的问题

A.装有安全狗等防护工具的网站无法上传恶意文件

B.文件上传漏洞是指网络攻击者上传了一个可执行的文件到服务器并执行

C.上传的文件可以是木马,病毒,恶意脚本或者WebShell等

D.文件上传漏洞的成因主要是前端、服务器端的过滤不严格

A.Web 漏洞发掘分为黑盒模式和白盒模式

B.DDOS 是分布式拒绝服务攻击

C.XSS 漏洞主要影响服务器

D.上传检查文件扩展名和检查文件类型是不同的安全检查机制

A.文件上传漏洞是由于文件上传功能实现代码没有严格限制用户上

B.文件上传漏洞对网站服务器没什么影响

C.文件上传漏洞可导致攻击者向服务器上传Webshell

D.文件上传漏洞可导致攻击者控制服务器

A.对文件类型进行检查

B.对文件的长度和可接受的大小限制进行检查

C.对于文件类型要使用白名单过滤,不要使用黑名单

D.对于一些特殊字符串(../)一定要做好过滤,如果发现含有不合法的字符串,要及时进行异常处理,尝试纠正错误

A.不安装webdav组件可以防止webdav任意文件写入漏洞

B.在IIS中取消上传目录的执行权限可以避免webshell的运行

C.在文件系统中取消上传目录的执行权限可以避免webshell的运行

D.取消AppPool账户的在文件系统中执行权限可以避免执行危险命令

A.日常申报上传的文件是DAT格式的

B.企业信息是从网上申报网站中下载后,导入到软件中的

C.年终汇算上传的文件是XML格式的

D.人员信息是从网上申报网站中下载后,导入到软件中的

A.文件上传功能实现代码没有严格限制用户上传的文件后缀以及文件类型

B.允许攻击者向某个可通过Web访问的目录上传任意PHP文件

C.能够将这些文件传递给PHP解释器

D.不可以在远程服务器上执行任意PHP

A、Thinphp5多个版本存在命令执行漏洞

B、为方便业务查询数据,应使用root账户连接数据库

C、SQL注入漏洞会是针对数据的攻击,不会导致服务器失陷

D、文件上传功能点处设置黑名单是最安全的防护方法

A.使用get提交的数据没有长度限制

B.文件上传时使用post提交方式

C.使用get提交的数据会显示在地址栏

D.使用post提交的信息最大为2M

A.平台根据物模型对上传的数据包进行解析。

B.设备上传的数据包除了要符合物模型标准,还必须含有正确的单位。

C.设备上传的数据包符合JSON格式。

D.物模型包含了产品功能的所有信息,只要有物模型文件,就可以重现所有功能。

为了保护您的账号安全,请在“简答题”公众号进行验证,点击“官网服务”-“账号验证”后输入验证码“”完成验证,验证成功后方可继续查看答案!

微信搜一搜

微信搜一搜

简答题

简答题

微信搜一搜

微信搜一搜

简答题

简答题